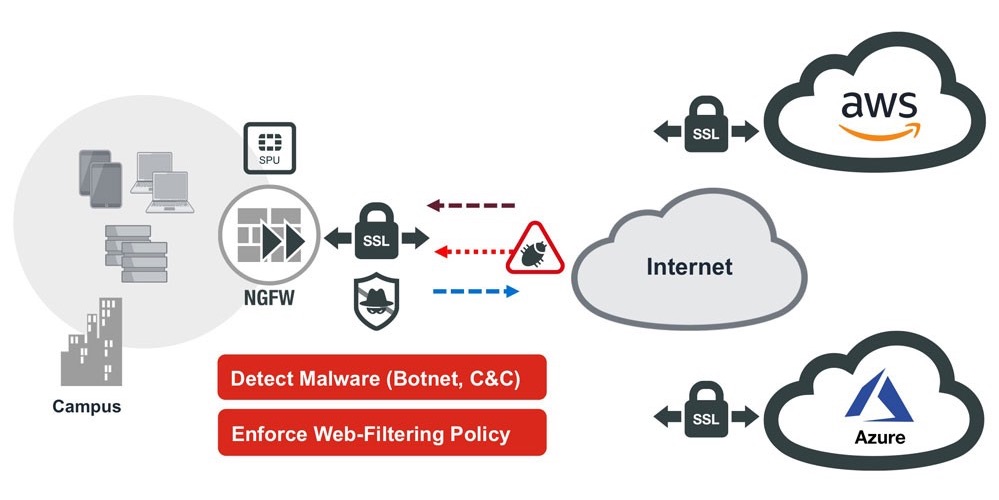

边界安全

下一代防火墙

下一代防火墙,即Next Generation Firewall,简称NG Firewall,是一款可以全面应对应用层威胁的高性能防火墙。通过深入洞察网络流量中的用户、应用和内容,并借助全新的高性能单路径异构并行处理引擎,NGFW能够为用户提供有效的应用层一体化安全防护,帮助用户安全地开展业务并简化用户的网络安全架构。

下一代防火墙需具有下列最低属性:

- 支持在线BITW(线缆中的块)配置,同时不会干扰网络运行。

- 可作为网络流量检测与网络安全策略执行的平台,并具有下列最低特性:

- 标准的第一代防火墙功能:具有数据包过滤、网络地址转换(NAT)、协议状态检查以及VPN功能等。

- 集成式而非托管式网络入侵防御:支持基于漏洞的签名与基于威胁的签名。IPS与防火墙间的协作所获得的性能要远高于部件的叠加,如:提供推荐防火墙规则,以阻止持续某一载入IPS及有害流量的地址。这就证明,在下一代防火墙中,互相关联作用的是防火墙而非由操作人员在控制台制定与执行各种解决方案。高质量的集成式IPS引擎与签名也是下一代防火墙的主要特性。所谓集成可将诸多特性集合在一起,如:根据针对注入恶意软件网站的IPS检测向防火墙提供推荐阻止的地址。

- 业务识别与全栈可视性:采用非端口与协议vs仅端口、协议与服务的方式,识别应用程序并在应用层执行网络安全策略。范例中包括允许使用Skype但禁用Skype内部共享或一直阻止GoToMyPC。

- 超级智能的防火墙: 可收集防火墙外的各类信息,用于改进阻止决策,或作为优化阻止规则的基础。范例中还包括利用目录集成来强化根据用户身份实施的阻止或根据地址编制黑名单与白名单。

- 支持新信息流与新技术的集成路径升级,以应对未来出现的各种威胁。

处理流程

一体化引擎数据包处理流程大致分为以下几个阶段:

数据包入站处理阶段

入站主要完成数据包的接收及L2-L4层的数据包解析过程,并且根据解析结果决定是否需要进入防火墙安全策略处理流程,否则该数据包就会被丢弃。在这个过程中还会判断是否经过VPN数据加密,如果是,则会先进行解密后再做进一步解析。

主引擎处理阶段

主引擎处理大致会经历三个过程:防火墙策略匹配及创建会话、应用识别、内容检测。

创建会话信息

当数据包进入主引擎后,首先会进行会话查找,看是否存在该数据包相关的会话。如果存在,则会依据已经设定的防火墙策略进行匹配和对应。否则就需要创建会话。具体步骤简述为:进行转发相关的信息查找;而后进行NAT相关的策略信息查找;最后进行防火墙的策略查找,检查策略是否允许。如果允许则按照之前的策略信息建立对应的会话,如果不允许则丢弃该数据包。

应用识别

数据包进行完初始的防火墙安全策略匹配并创建对应会话信息后,会进行应用识别检测和处理,如果该应用为已经可识别的应用,则对此应用进行识别和标记并直接进入下一个处理流程。如果该应用为未识别应用,则需要进行应用识别子流程,对应用进行特征匹配,协议解码,行为分析等处理从而标记该应用。应用标记完成后,会查找对应的应用安全策略,如果策略允许则准备下一阶段流程;如果策略不允许,则直接丢弃。

内容检测

主引擎工作的最后一个流程为内容检测流程,主要是需要对数据包进行深层次的协议解码、内容解析、模式匹配等操作,实现对数据包内容的完全解析;然后通过查找相对应的内容安全策略进行匹配,最后依据安全策略执行诸如:丢弃、报警、记录日志等动作。

数据包出站处理阶段

当数据包经过内容检测模块后,会进入出站处理流程。首先系统会路由等信息查找,然后执行QOS,IP数据包分片的操作,如果该数据走VPN通道的话,还需要通过VPN加密,最后进行数据转发。

与统一策略的关系

统一策略实际上是通过同一套安全策略将处于不同层级的安全模块有效地整合在一起,在策略匹配顺序及层次上实现系统智能匹配,其主要的目的是为了提供更好的可用性。举个例子:有些产品HTTP的检测,URL过滤是通过代理模块做的,而其他协议的入侵检测是用另外的引擎。 用户必须明白这些模块间的依赖关系,分别做出正确的购置才能达到需要的功能,而统一策略可以有效的解决上述问题。